引言

在全球新冠疫情持续蔓延的背景下,食品安全,尤其是进出口环节的食品安全,已成为关乎公共健康与国家经济安全的重要议题。传统的人工记录与纸质化管理模式在应对疫情带来的复杂监管需求、追溯时效性及跨部门协同等方面已显乏力。因此,设计与实现一个高效、精准、可追溯的进出口食品安全信息管理系统,利用计算机信息安全技术保障数据完整性与可信度,具有重大的现实意义与应用价值。本项目旨在阐述一个基于SSM(Spring + Spring MVC + MyBatis)框架的疫情下进出口食品安全信息管理系统的设计与实现方案,并探讨其核心信息安全产品设计思路。

一、 系统需求分析与设计目标

1.1 核心业务需求

在疫情特殊时期,系统需满足以下核心需求:

- 全链条信息管理:覆盖从境外生产商/出口商备案、入境报关、口岸检验检疫、实验室检测、仓储物流到国内分销的全过程信息录入与跟踪。

- 疫情关联风险预警:整合全球疫情数据(如产品来源地疫情风险等级),对高风险的进出口食品实现自动标识、重点布控与预警提示。

- 快速追溯与召回:一旦某批次食品检出新冠病毒核酸阳性或其它安全问题,系统能迅速向上游追溯至源头,向下游定位至销售终端,支持精准召回。

- 无接触式申报与核查:为减少人员接触,支持企业在线提交电子单证、远程视频查验、电子证书签发等功能。

- 多角色协同:为海关、市场监管部门、检验检疫机构、进出口企业、仓储物流公司等不同角色提供差异化的功能界面与数据视图。

1.2 信息安全设计目标

系统作为处理敏感监管与商业信息的关键平台,信息安全是设计的重中之重:

- 数据保密性:防止食品供应链商业信息、企业数据、检测报告等敏感信息在存储与传输过程中被未授权访问。

- 数据完整性:确保所有录入的食品信息、检测数据、监管指令等在传输与存储过程中不被篡改。

- 操作不可否认性:通过数字签名等技术,确保关键操作(如审核通过、放行指令)的责任可追溯至具体操作人员。

- 系统可用性与可靠性:保障在疫情等紧急情况下系统的稳定运行与快速恢复能力。

二、 系统架构与核心技术选型

2.1 总体架构

系统采用基于Java EE的分层架构,以提高可维护性、可扩展性。

- 表现层:使用JSP、HTML5、CSS3、JavaScript及jQuery、Bootstrap框架构建用户界面,实现响应式布局,适配不同设备。

- 控制层:采用Spring MVC框架,负责接收用户请求,调用业务逻辑,并返回响应视图或数据(JSON/XML)。

- 业务逻辑层:使用Spring框架的IoC(控制反转)和AOP(面向切面编程)容器管理业务Bean,处理核心业务规则、事务管理及安全控制。

- 数据持久层:采用MyBatis框架,通过XML配置或注解方式实现对象关系映射(ORM),提供灵活高效的数据库操作。

- 数据库层:选用MySQL数据库存储结构化业务数据,如企业信息、产品批次、检验记录等;同时可考虑使用Redis作为缓存,提升高频查询性能。

2.2 核心功能模块设计

- 基础信息管理模块:管理国家/地区、港口、食品类别、企业(进出口商、生产商)等基础数据。

- 进出口业务管理模块:核心模块,包括报关单管理、检验检疫申请、抽样送检管理、实验室检测结果录入、合格评定与电子证书签发流程。

- 疫情风险监控模块:接入外部疫情数据API,或手动维护风险地区清单。系统自动将高风险地区来源的食品申请标记为“重点监管”,并推送至相应工作队列。

- 追溯与召回管理模块:基于产品批次号/追溯码,以图形化或列表形式展示该批次产品的全生命周期流向。支持一键生成召回通知与受影响客户清单。

- 统计分析与报表模块:根据时间、品类、来源地、风险等级等维度生成统计图表与报表,为决策提供支持。

- 系统管理与安全审计模块:管理用户、角色、权限(基于RBAC模型),记录所有关键操作日志,供安全审计。

三、 信息安全关键产品设计与实现

3.1 身份认证与访问控制

- 强身份认证:采用“用户名+密码+动态验证码(如短信/令牌)”的多因素认证方式登录系统。密码在数据库中采用加盐哈希(如BCrypt)存储。

- 基于角色的访问控制(RBAC):在Spring Security框架基础上进行深度定制。定义如“系统管理员”、“海关查验员”、“企业申报员”、“实验室检测员”等角色,并为每个角色精确配置菜单、按钮及数据访问权限(如字段级权限)。

3.2 数据传输与存储安全

- HTTPS加密传输:全程使用TLS/SSL协议,确保数据在客户端与服务器间传输的机密性与完整性。

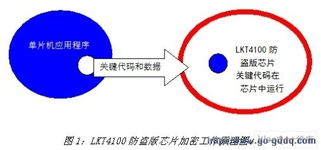

- 敏感数据加密存储:对于企业联系人、电话等高度敏感信息,在数据库存储前使用AES等对称加密算法进行加密,密钥由系统安全模块统一管理。

- 数据库安全:实施最小权限原则,为应用分配专属数据库账户,限制直接访问。定期进行数据库审计与漏洞扫描。

3.3 操作日志与数字签名

- 详尽的操作审计日志:利用Spring AOP,对所有业务关键操作(如“审核通过”、“签发证书”、“修改检测结果”)进行拦截记录,内容包含操作人、时间、IP地址、操作内容、操作前/后数据快照等,记录存入数据库专用日志表,防止篡改。

- 关键指令数字签名:对于“准予放行”、“产品下架”等具有法律效力的关键电子指令,系统要求操作员使用其专属的数字证书进行签名。指令及签名一并存储,确保操作的不可否认性和法律效力。签名验签功能可通过集成国家认可的第三方CA机构服务实现。

3.4 安全漏洞防护

- 输入验证与过滤:在所有数据入口处进行严格的白名单验证和过滤,防止SQL注入、XSS(跨站脚本)、CSRF(跨站请求伪造)等常见Web攻击。MyBatis的

#{}参数绑定机制能有效预防SQL注入。 - 会话安全管理:设置合理的会话超时时间,使用安全随机数生成会话ID,防止会话固定攻击。

- 文件上传安全:对上传的随附单证(如检测报告扫描件)进行严格的类型、大小检查,并重命名存储,防止恶意文件上传与执行。

四、 系统实现与部署要点

4.1 开发环境与部署

- 开发工具:IntelliJ IDEA/Eclipse、Maven、Git。

- 服务器:使用Tomcat作为应用服务器。

- 部署架构:建议采用前后端分离的部署方式,将静态资源与动态服务分离,并可考虑使用Nginx进行反向代理和负载均衡,以提升系统并发处理能力和安全性。

4.2 源码结构示例(核心包目录)

src/main/java

├── com.foodsafety

│ ├── config // 配置类(Spring, MyBatis, Security)

│ ├── controller // Spring MVC控制器

│ ├── service // 业务逻辑接口及实现

│ │ └── impl

│ ├── dao // MyBatis Mapper接口

│ ├── entity // 实体类(对应数据库表)

│ ├── dto // 数据传输对象

│ ├── vo // 视图对象

│ ├── util // 工具类(加密、验证码、日志等)

│ └── aspect // 切面类(日志、权限等)

resources

├── mapper // MyBatis XML映射文件

├── static // 静态资源(css, js, images)

└── application.properties // 主配置文件五、 与展望

本文所设计的基于SSM框架的疫情下进出口食品安全信息管理系统,通过整合业务流程与疫情风险数据,实现了食品进出口全链条的数字化、智能化管理。系统尤其注重计算机信息安全产品的设计,从认证、授权、加密、审计、防护等多个层面构建了纵深防御体系,有效保障了敏感数据和关键业务操作的安全可信。

系统可进一步与区块链技术结合,将关键追溯信息上链,利用其分布式、不可篡改的特性,构建多方互信的食品安全联盟链。可深化与物联网(IoT)技术的集成,如利用RFID、传感器自动采集运输环节的温湿度数据,实现更精细化、自动化的监管,为后疫情时代构建更加坚韧、透明的全球食品安全治理体系提供技术支撑。

(注:本文为系统设计概述,完整源码需根据具体业务规则、数据库设计及界面原型进行详细实现。)